Celem projektu jest zbudowanie eksperymentalnego modelu sieci opartej na protokole IPv6 z zaimplementowanymi mechanizmami bezpieczeństwa bazującymi na protokole IPSec oraz ich przetestowanie.

Do zestawienia sieci wykorzystano dwa routery CISCO serii 7200, do których zostały przyłączone stacje robocze. Komunikację między routerami zapewniły dwa interfejsy typu serial, natomiast medium transmisyjnym, przy pomocy którego zapewniono komunikację routerów z hostami, był kabel sieciowy UTP-5 (100BaseT).

Konfigurację interfejsów routerów oraz kart sieciowych komputerów użytych do zbudowania modelu (Rys. 1) przeprowadzono tak, aby zapewnić bezproblemową komunikację między routerami, oraz aby hosty należące do sieci 1 i sieci 2 miały adresy sieciowe należące do różnych podsieci.

Po skonfigurowaniu modelu dokonano transmisji danych między hostami. Porównano wyniki otrzymane podczas przesyły danych z włączonymi i wyłączonymi mechanizmami bezpieczeństwa opartymi na integralności i szyfrowaniu danych.

Model składać się będzie z dwóch części. W pierwszej model posłuży do zbadania zabezpieczeń w trybie transportowym IPSec , w drugiej badane będą zabezpieczenia trbu tunelowego IPSec.

Rys. 1. Schemat eksperymentalnej sieci opartej na protokole IPv6.

Po włączeniu routera w oknie terminala pojawia się zestaw komunikatów związanych ze startem routera. Proces uruchamiania routera składa się z kilku etapów i jest inicjowany przez program rozruchowy (bootstrap), znajdujący się w pamięci ROM. Po przeprowadzeniu testów diagnostycznych sprzętu w ramach procedury POST, w której sprawdza się m.in. działanie procesora, pamięci i interfejsów, poszukiwany jest i ładowany obraz systemu operacyjnego IOS - zgodnie z ustawieniami w rejestrze routera oraz poleceniami zawartymi w skrypcie konfiguracyjnym.

Przy pierwszym uruchomieniu routera skrypt konfiguracyjny w pamięci NVRAM nie istnieje, co powoduje automatyczne uruchomienie dialogu konfiguracyjnego, który jest interaktywną sekwencją pytań i odpowiedzi, pozwalających utworzyć pierwszą, bazową konfigurację routera.

Tabela 1. Podstawowe tryby pracy routera

| Tryb pracy | Działanie |

| Tryb użytkownika Router> | Ograniczony zestaw poleceń "nieniszczących"; definiowanie ustawień terminala; wyświetlanie statusu routera. |

| Tryb uprzywilejowany Router# | Pełen zestaw poleceń; tryb konfiguracyjny; śledzenie pracy routera poprzez polecenie debug. |

| Tryb konfiguracyjny Router(config)# | Globalne i główne polecenia konfiguracyjne; wywoływany z trybu uprzywilejowanego. |

Konfiguracja routera odbywa się w konsoli typu CLI (ang. command Line interface). Po załadowaniu IOS-u pojawia się konsola w trybie użytkownika, którą identyfikuje prompt string „>”. W celu konfiguracji routera należy, przy użyciu komendy Router>enable, przejść do trybu uprzywilejowanego, który rozpoznajemy przez prompt string „#”. W trybie uprzywilejowanym będącym podstawowym panelem administracyjnym możemy posługiwać się komendami służącymi do uzyskania informacji o bieżących ustawieniach routera i aktualnie wykonywanych procesach. Do przeprowadzenia konfiguracji routera należy przejść do shell-a konfiguracyjnego identyfikowanego przez prompt string (config)#.

Przełączenie się do tego trybu jest następstwem wykonania komendy Router#config t, która to jest skróconą wersją komendy Router#config terminal.

Routery CISCO umożliwiają skracanie wykonywalnych komend przyspieszając tym ich konfigurację przez skrócenie czasu potrzebnego na wpisanie pełnych komend. Jeśli na danym poziomie konfiguracyjnym nie ma komend które brzmią identycznie nazwy komend można skrócić. Przykładowo „fastethernet 0/1” skracamy do „fa 0/1”.

Z poziomu konsoli konfiguracyjnej można przemieszczać się do konsol konfiguracyjnych poszczególnych interfejsów, które rozpoznajemy przez prompt string (config-if)#. Odbywa się to przy pomocy komendy Router(config)#interface <nazwa interfejsu> <numer interfejsu>

Przechodzenie wstecz z konsoli konfiguracyjnej danego interfejsu do globalnej konsoli konfiguracyjnej odbywa się przy pomocy komendy exit zaś przejście wstecz do trybu uprzywilejowanego następuje w efekcie wykonania komend end lub wciśnięcia kombinacji klawiszy CTRL+Z.

Przy wpisywaniu komend należy zwracać uwagę w jakiej konsoli się znajdujemy, związane jest to z faktem, że większość komend może być wykonana tylko w ściśle określonej powłoce konfiguracyjnej.

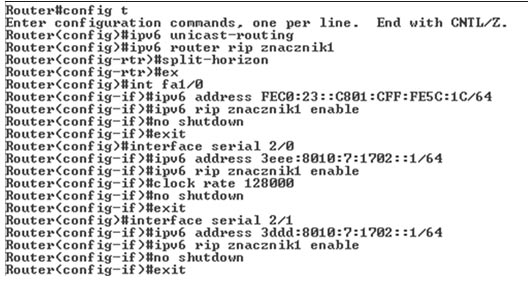

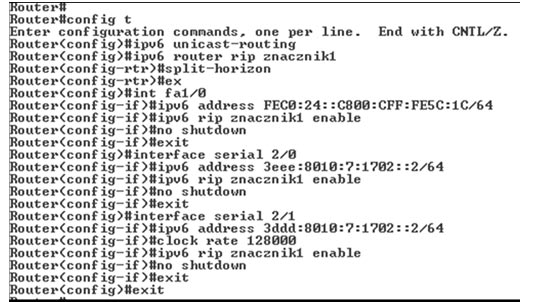

Poniższe rysunki przedstawiają pełne dialogi konfiguracyjne routerów Router1 i Router2. Jak łatwo zauważyć każda linia dialogu zawiera tylko jedną wykonywaną komendę wraz z jej wszystkimi parametrami.

|  |

| Rys 2. Dialog konfiguracyjny routera Router1 | Rys 3. Dialog konfiguracyjny routera Router2 |

|

|

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

|

Oświetlenie Philips Wszelkie kwestie dotyczące źródeł światła, technologii LED, energooszczędności. Grupa podejmuje ... |

|

|

POMOC elektroonline.pl Masz problem z jakąś funkcjonalnością portalu, nie możesz dodać zdjecia video?? pisz pomożemy!! |

|

|

Rolnictwo energetyczne Informacje dotyczące rolnictwa energetycznego, biogazowni, biopaliw, roślin energetycznych itp. |

|

|

amatorzy elektroniki Nieelektronicy , fascynujący się tą dziedziną techniki . |

|

| REKLAMA |

1. Rys. 1. maSchet eksperymentalnej sieci opartej na protokole IPv6.

Powinno być: Rys. 1. Schemat eksperymentalnej sieci opartej na protokole IPv6.

2. Przykładowo „fastethernet 0/1” skracamy do „fa 1/0”.

Powinno być: „fastethernet 0/1” skracamy do „fa 0/1”.