Wpis jest kontynuacją wpisów dotyczących konfiguracji sieci i protokołu IPSec na routerze Cisco oraz konfiguracji IPSec w systemie Windows. Zawiera opis wykonanych testów pokazujący jakość zabezpieczenia transmisji przed podsłuchem.

Po skonfigurowaniu ustawień IPSec model został przetestowany poleceniem ping a następnie przeprowadzono wymianę danych w postaci pliku tekstowego między hostami Host1 i Host2. Komunikacją między routerami Router1 i Router2 była monitorowania przy pomocy programu „wireshark” w wersji 1.0.0.

Do wymiany danych posłużył zainstalowany na komputerze Host2 serwer plików ftp obsługujący IPv6.

Przesyłany plik był plikiem tekstowym o nazwie „plik.txt” i danych w postaci kilku linijek tekstu.

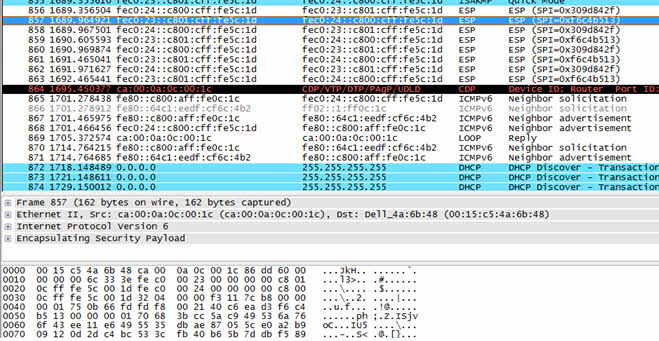

Usługa IPSec została skonfigurowana na hostach a nie na routerach z tego wniosek, że mamy do czynienia z trybem transportowym IPSec, w którym nagłówek ESP jest umieszczony za nagłówkiem IP i prze nagłówkiem protokołu warstwy wyższej (np. TCP, UDP).

IPSec definiuje dwa tryby pracy tunelowy i transportowy. W trybie transportowym zabezpieczana jest tylko zawartość pakietów IP, a nagłówek pakietu pozostaje oryginalny. W trybie tunelowym zabezpieczany jest z kolei cały pakiet i dodawany jest nowy nagłówek IP.

Rys. 34. Tryby pracy IPSec.

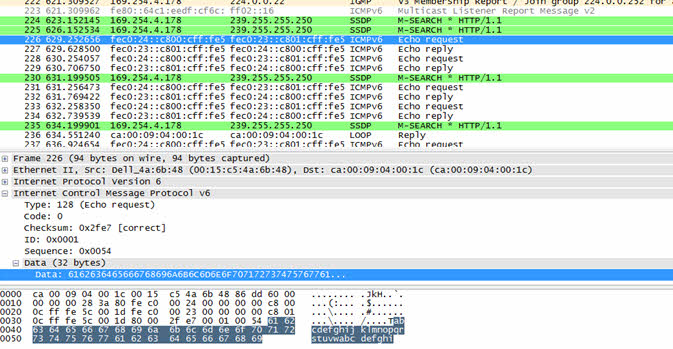

Przy pomocy programu Wireshark zarejestrowane zostały wymieniane między routerami pakiety IPv6. Polecenie PING zostało wykonane dwukrotnie:

W związku z transportowym trybem działania usługi oczekujemy, że w obu powyższych sytuacjach możliwe będzie odczytanie treści nagłówka min. adres źródłowy i adres docelowy pakietu. Różnicy spodziewamy się informacji w postaci danych jaka jest zawarta w pakietach. W przypadku wyłączonej zapory podczas przesyłania pliku tekstowego możliwe powinno być odczytanie pełnej treści przesyłanego pakietu. Należy przy tym wspomnieć że, na komputerze monitorującym ruch sieci nie było skonfigurowanej usługi IPSec oraz na hoście tym nie była znana treść klucza wstępnego który posłużył do ustawienia zabezpieczeń komunikacji między hostami Host1 i Host2v. Rezultaty przeprowadzonych badan zostały przedstawione poniżej.

Jak łatwo zauważyć przy transmisji w której dane nie zostały zabezpieczone, programy nasłuchujące ruch sieciowy typu wireshark lub commview w prosty sposób odczytują treść pakietów w przypadku polecenia ping treścią jest ciąg znaków „abcdefghijklmno…”. Sytuację tą obserwujemy na rys. 35. Po wybraniu pozycji „data” w treści komunikatu została wyróżniona część pakietu reprezentująca dane, jest ona przetłumaczona na język odbiorcy z prawej strony.

W sytuacji gdzie zabezpieczenia w postaci szyfrowania danych zostały uaktywnione, ciężko jest wyselekcjonować z pełnego listingu części ruchu odpowiadająca wymianie pakietów przy wykonywaniu polecenia PING. Nie jest również możliwe odczytanie ich treści, co zostało zobrazowane na rys. 36.

|

|

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

|

Po godzinach Po godzinach to miejsce odpoczynku, przeczytasz tu kawały, dowcipy,śmieszne historie i inne rzeczy ... |

|

|

LabVIEW Grupa użytkowników środowiska programowania LabVIEW. |

|

|

Zasilacze laboratoryjne Zapraszam wszystkich elektroników tych zaawansowanych i początkujących do grupy, gdzie poruszane będą ... |

|

|

Jak tworzyć budynki o ... CELEM GRUPY JEST RZETELNE STUDIUM NA TEMAT OSZCZĘDNOŚCI ENERGI ELEKTRYCZNEJ ,ODRZUCENIE LOBOWANIA NA RZECZ ... |

|

| REKLAMA |