W związku z tym, że szyfrowanie danych nie zostało przeznaczone tylko dla komendy PING, sprawdzono również bardziej praktyczną implementację algorytmów bezpieczeństwa.

Z wykorzystaniem przedstawionego wcześniej programu serwera FTP dokonano transmisji pliku tekstowego w analogicznych sytuacjach jak to miało miejsce przy komendzie ping.

• Przy włączonej zaporze Windows – usługa IPSec aktywna,

• Przy wyłączonej zaporze Windows – usługa IPSec nieaktywna

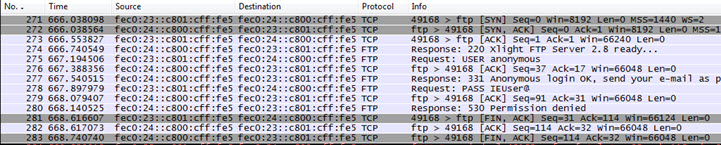

Przy wyłączonej zaporze systemu Windows wymieniane dane nie były zabezpieczone. Możliwe było podejrzenie pełnej treści przesyłanych pakietów. Na poniższym listingu obserwujemy proces nawiązywania połączenia z serwerem FTP.

Następnie wykonano logowanie na konto testowe o parametrach.

Login: test,

Hasło: esp.

Następnie w prosty sposób wybieramy część listingu odpowiedzialną za proces logowania na serwerze, który rozpoczyna się w linii 291. W linii 295 do serwera zostaje wysłana zawartość pola login natomiast w linii 298 hasło do profilu. Linia 300 informuje o poprawnym wykonaniu procesu logowania.

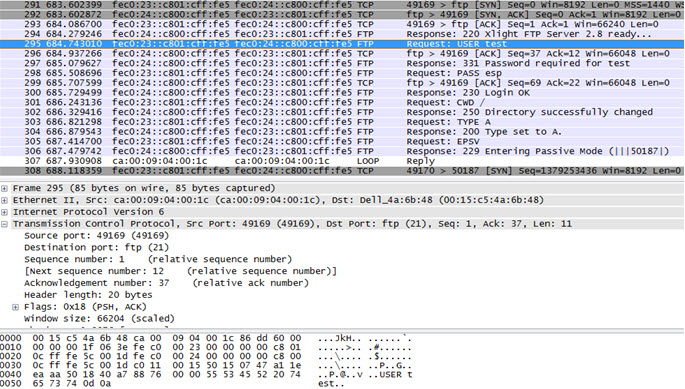

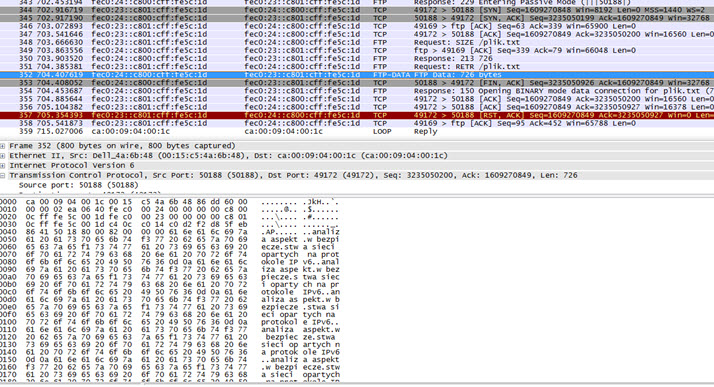

Następnie wykonano pobranie pliku tekstowego.

W trakcie transmisji wyselekcjonowano część ruchu sieciowego odpowiedzialną za pobranie pliku (rys. 7.39) w prosty sposób zlokalizowano pakiet w którym przesyłana była treść pliku, którą można odczytać w dolnej części rysunku.

Ze względu na testowy charakter symulacji „podejrzenie” zawartości pliku przez dowolną osobę nie jest groźne. Natomiast często używamy sieci do wymiany plików zawierających poufne informacje, które nie powinny być przesyłane w sposób niezabezpieczony.

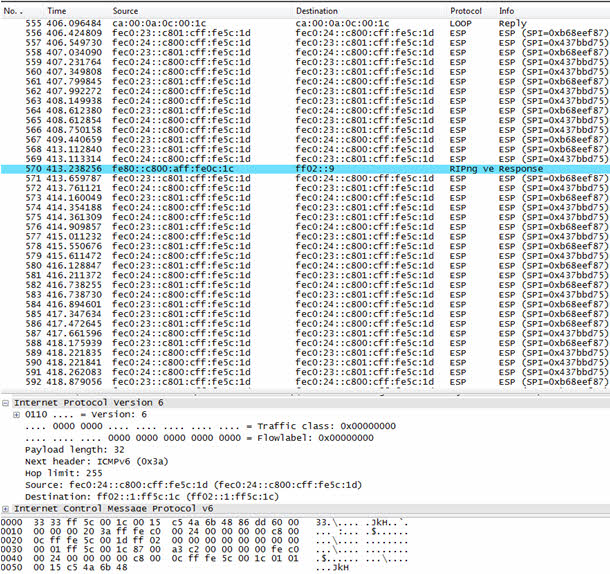

Uaktywniono skonfigurowane wcześniej zabezpieczenia komunikacji i ponownie przeprowadzono przesyłanie pliku.

Włączenie wcześniej skonfigurowanych zabezpieczeń uniemożliwia odczytanie treści przesyłanych pakietów. Analiza poszczególnych pakietów jakie zostały przesłane w sieci nie pozwoliła na odczytanie treści pliku przesyłanego między hostami.

|

|

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

| REKLAMA |

|

WEMiF Grupa studentów, absolwentów i pracowników Wydziału Elektroniki Mikrosystemów i Fotoniki Politechniki ... |

|

|

Politechnika Lubelska Grupa zrzeszająca studentów i absolwentów Politechniki Lubelskiej |

|

|

Automania Grupa zrzeszająca pasjonatów czterech kółek. |

|

|

Optoelektronicy Grupa zrzeszająca osoby, których pasją jest wykorzystanie niesamowitej natury promieniowania optycznego. ... |

|

| REKLAMA |